Virus de vigilancia se vende sin control en el mundo entero

Los nuevos Spy Files revelados por WikiLeaks demuestran que empresas privadas de espionaje venden software de infección masiva a varios gobiernos. Estas empresas dicen que sus productos ayudan a combatir el crimen y el terrorismo a nivel mundial. De esta manera justifican el secretismo de sus prácticas.

“La persona que averigüe cómo funciona el software que vendemos y publica esa informacion en Internet le está haciendo un gran favor a las organizaciones terroristas, criminales, y a otras”, manifestó en marzo de este año Eric Rabe, representante legal de Hacking Team, empresa que vende malware de espionaje.

Hacking Team ha sido criticada por Reporteros sin Fronteras, porque su tecnología fue usada para violar los derechos humanos de activistas y periodistas en el Medio Oriente.

En 2011, el software de Hacking Team infectó el ordenador de un activista de derechos humanos de los Emiratos Árabes, según el Citizen Lab, un departamento de la Universidad de Toronto que investiga asuntos digitales. También se detectó su uso en contra de un periodista marroquí.

La empresa recibió críticas por estos usos y en 2012 se comprometió a investigar con mayor detenimiento a los clientes a quienes vende su producto.

Pero en la publicación de WikiLeaks se observa que un representante de Hacking Team, Marco Bettini, nuevamente visitó Marruecos y los Emiratos Árabes en febrero de 2013. Varios empleados de las empresas de espionaje fueron rastreados por WikiLeaks.

“La Unidad de Contrainteligencia de WikiLeaks (WLCIU) opera para defender los objetivos de WikiLeaks de proteger a periodistas, fuentes y el derecho a la privacidad de las personas”, dijo Julian Assange, fundador de la organización, actualmente asilado en la embajada de Ecuador en Londres. WikiLeaks mantiene en secretismo los métodos que usa WLCIU para “rastrear a los rastreadores”.

Rabe, de Hacking Team, respondió a un pedido de entrevista de un periodista involucrado conjuntamente con El Telégrafo en esta investigación.

Rabe dijo que su empresa ha investigado los casos de violaciones de derechos denunciados en Marruecos y los Emiratos Árabes, pero no comparten los resultados de esas investigaciones ni publican los actos que potencialmente toman en esos casos. “En lo general, sí nos hemos rehusado a hacer negocios con clientes posibles al creer que habría abuso o posibles abusos usando nuestro software”.

“Hacking Team no puede monitorear el uso del software directamente porque sus clientes deben tener la capacidad para conducir investigaciones confidenciales. Sin embargo, monitoreamos la prensa y la comunidad de activistas para saber si el producto es mal utilizado”, expresó Rabe.

La empresa Gamma Internacional vende un producto similar a los virus de Hacking Team. El más popular del catálogo de Gamma es su malware FinFisher.

“La tecnología FinFisher que vende Gamma es capaz de leer archivos encriptados, correos electrónicos y registrar llamadas de voz sobre IP (VOIP). Entre los objetivos de esta vigilancia ha estado Ala ‘a Shehabi, periodista bahreiní, quien ha tenido que abandonar su país y vive actualmente en EE.UU.”, describió Reporteros sin Fronteras. “El software de FinFisher es indetectable por los antivirus estándar. Permite escuchar las conversaciones de Skype, leer los chats y los correos electrónicos cifrados, e incluso encender a distancia la webcam o el micrófono de un ordenador, así como tener acceso a los archivos cifrados presentes en un disco duro”.

En las filtraciones consta evidencia de que un consorcio de empresas, incluyendo Gamma, vendió software FinFisher al Gobierno de Turkmenistán. Organizaciones internacionales de derechos humanos han registrado desapariciones y tortura de disidentes políticos en Turkmenistán, entre otras violaciones de DD.HH.

Aaron Silver, seudónimo de un experto mundial en malware, afirmó que no ha encontrado muchas incidencias de software de Hacking Team ni de Gamma en Latinoamérica. “América del Sur, sospechosamente, no consta en el mapa. Solo tenemos evidencias del uso de esta tecnología en México y en Panamá”, dio a conocer Silver. “Pero desde un punto de vista técnico, se hace cada día más difícil atribuir incidentes a un país específico”, añadió el experto.

Silver dijo que antes el malware apuntaba al ministerio gubernamental o a la oficina policial que había comprado el software para usarlo. Las filtraciones referentes a Turkmenistán confirman la presencia en ese país de FinFisher, algo que ya se sospechaba.

Pero la nueva generación del malware puede esconder a dónde va a parar la información que extrae de sus víctimas. Silver y su equipo de investigación solo logran identificar el servidor de relevo, pero no el servidor autor del ataque.

Los datos recolectados por WLCIU revelan que representantes de Gamma han visitado México, Portugal, España, Brasil y decenas de otras naciones en este año.

El diario Público, de España, ha verificado que el Gobierno español firmó contratos con Gamma durante la visita de su representante Carlos Gandini a ese país.

Según la hoja de venta de FinFisher, incluida en estas filtraciones, las licencias para usar el software cuestan 80.000 euros para vigilar a diez blancos.

Para vigilar a 500 blancos hay un descuento: en ese caso, el conjunto de licencias solo cuesta 200.000 euros.

Sumando los costos de entrenamiento y hardware, un país puede llegar a pagar más de 400.000 dólares para contratar el sistema completo, como lo refleja un contrato firmado con Omán.

DATOS

El software de espionaje FinFisher fue creado por la empresa Gamma. Dreamlab, de Suiza, colabora con Gamma para comercializar el producto.

Una factura filtrada por WikiLeaks demuestra que el sistema contratado por Turkmenistán costó $ 789.000.

Expertos dicen que no hay cómo controlar el uso que los clientes le dan al software.

Reporteros sin Fronteras ha demandado formalmente a la empresa Gamma ante la Organización para la Cooperación y el Desarrollo Económico, en Francia.

Noboa cambia a su canciller: Gabriela Sommerfeld deja el cargo

Mundial 2026: ¿Qué pasó con Kendry Páez?

Arcsa clausura planta procesadora de snacks en Riobamba

Rafael Correa admite reunión virtual con expolicía Rodney Rengel

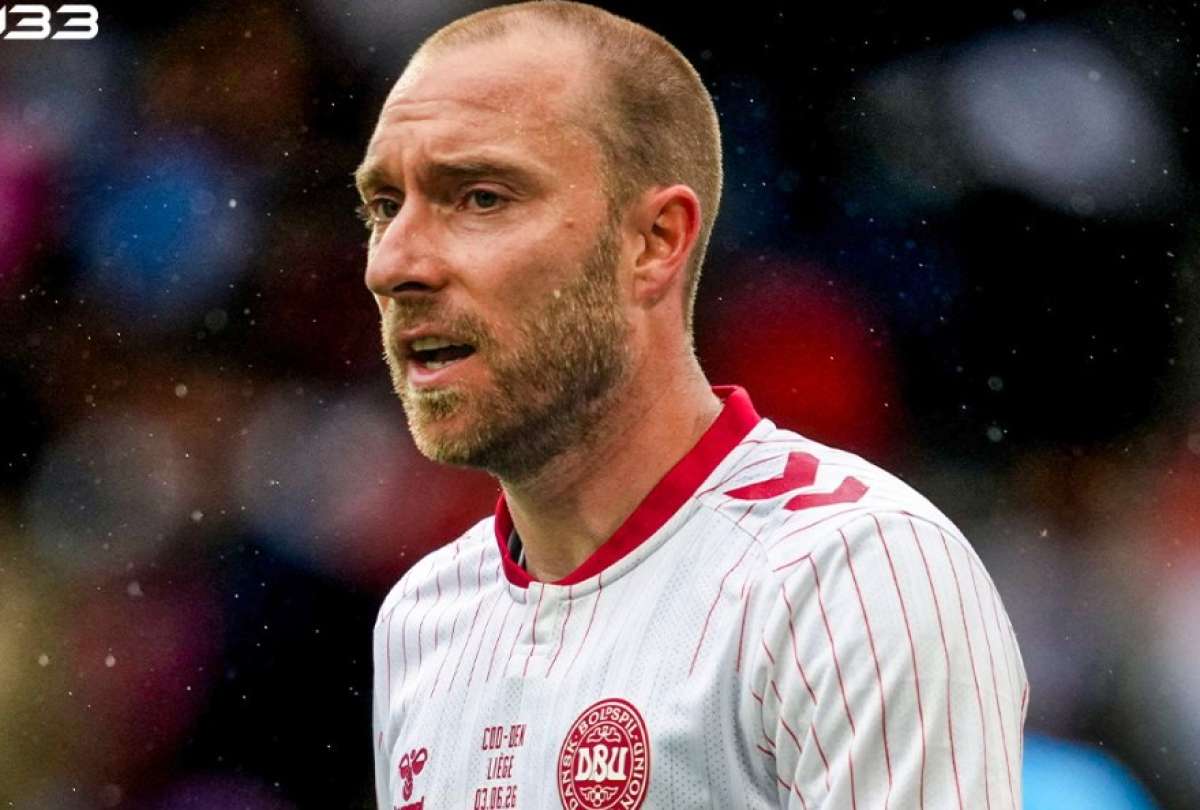

Christian Eriksen colapsa durante el partido entre Dinamarca y Ucrania

Ecuador cierra su preparación con goleada y buenas sensaciones ante Guatemala

Christian Eriksen colapsa durante el partido entre Dinamarca y Ucrania